取证分析全环境配置

前提紧要:这里面的配置,并不适合于小白照着一步一步找位置,适合于有点基础的计算机人员想要开始学习安卓逆向,或是第n次重新配置环境的老手。大集合看起来方便,一次性配好。

引用:文中软件解释大部分来自于https://mp.weixin.qq.com/s/b0tOkr_YGPCriWTp-vkrig

工具集合:

链接:https://pan.baidu.com/s/1DsXBhvTA9fNm0eMsG9N1aw

提取码:srqm

Windows

环境变量

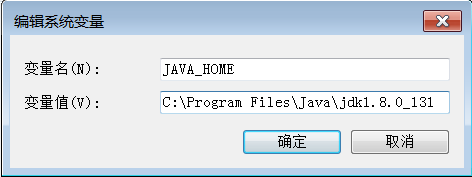

jdk8

点击工具集合中的jdk-8u131-windows-x64进行安装

不立即安装32位是因为32位会覆盖64位,但后续有些软件是必须使用64位,因此不能先安装32位。

记录下jdk安装位置为:

1 | C:\Program Files\Java\jdk1.8.0_131 |

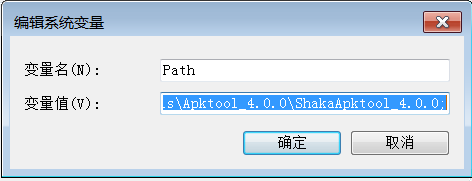

解压platform-tools、Apktool、AndroidKiller、,并记录下地址

1 | C:\tools\platform-tools; |

将上述地址配置到Windows的环境变量中

验证:

python3.7

这里是安装Anaconda3-5.2.0-Windows-x86_64,原因是后续frida需要依靠。

frida

fiddler

安装时需注意,有可能缺少插件,但是我也放在工具包中,先安装一下插件即可

NDP461-KB3102436-x86-x64-AllOS-ENU

APK Messenger

APK Messenger是一款非常实用的apk文件信息查看软件,使用这款软件可以轻松查看任何apk软件信息,apk的所有信息都可以显示出来,包括文件名称、包名,版本名,版本号,文件MD。还可以查看并提取apk文件的签名信息,包括证书MD5,证书SHA信息等信息。同时还有apk全限查看和提取功能,可以轻松提取apk的应用权限,同时会给出权限的注释。

dex2jar-2.0

使用dex2jar反编译apk得到Java源代码

将要进行反编译的APK后缀名改为.rar或者 .zip,并解压,得到其中的classes.dex文件(它就是java文件编译再通过dx工具打包而成的)

Apktool

资源文件获取,可以提取出图片文件和布局文件进行使用查看

使用apktool反编译apk得到图片、XML配置、语言资源等文件

jd-gui

查看APK中classes.dex转化成出的jar文件,即源码文件

dex2jar

将apk反编译成java源码(classes.dex转化成jar文件)

Android逆向助手

Android逆向助手是一款针对安卓平台的强大逆向辅助软件,功能涵盖apk反编译打包签名;dex/jar互转替换提取修复;so反编译;xml、txt加密;字符串编码等。

Android killer

Android Killer 是一款可视化的安卓应用逆向工具,集Apk反编译、Apk打包、Apk签名,编码互转,ADB通信(应用安装-卸载-运行-设备文件管理)等特色功能于一身。

jeb3

jadx-gui

jadx-gui是一款安卓反编译工具,安装后可以用来查看apk源码,支持zip、dex、jar、apk、class文件,可以算得上一键反编译,使用非常方便。如通过加载apk文件可便于查看AndroidManifest.xml应用清单文件,可以了解应用程序的版本号、包名、权限、第三方公司的标识ID等内容。

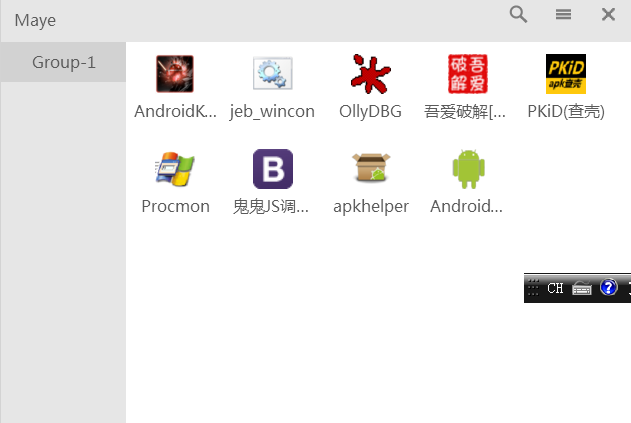

使用桌面插件进行整合:

模拟器

夜神模拟器Android5.1.1、雷电模拟器3与4、